Limitação de tentativas de login consiste em definir um número máximo de tentativas falhas que um usuário pode fazer para acessar um sistema antes de ser bloqueado temporariamente ou permanentemente. Já o bloqueio de IPs suspeitos é uma medida que impede que endereços IP que realizam muitas tentativas falhas ou atividades suspeitas continuem acessando o sistema, protegendo contra ataques de força bruta.

Essas práticas são fundamentais para aumentar a segurança de sistemas e aplicações, prevenindo invasões por meio de tentativas repetidas de adivinhação de senhas.

Como funciona a limitação de tentativas de login

- Define-se um limite (por exemplo, entre 3 e 10 tentativas) para que, ao ser ultrapassado, o usuário seja bloqueado ou tenha o acesso temporariamente suspenso.

- O bloqueio pode ser resetado após um tempo, reinício do sistema, ou intervenção do administrador.

- Essa configuração pode ser feita em sistemas operacionais, servidores, aplicações web e plugins específicos (como no WordPress).

Bloqueio de IPs suspeitos

- Quando um IP realiza muitas tentativas falhas em um curto período, ele pode ser bloqueado temporariamente para impedir ataques automatizados.

- Ferramentas como Fail2Ban monitoram logs de autenticação e aplicam bloqueios automáticos configuráveis, por exemplo, bloqueando um IP após 3 a 5 tentativas falhas em 1 a 10 minutos, com bloqueio por 10 minutos ou mais.

- O bloqueio pode ser temporário ou permanente, dependendo da política de segurança.

- Para evitar bloqueios indevidos, técnicas como CAPTCHAs são usadas para diferenciar usuários humanos de bots.

- Em casos de bloqueio, o usuário pode precisar alterar seu IP ou aguardar o desbloqueio automático.

Considerações importantes

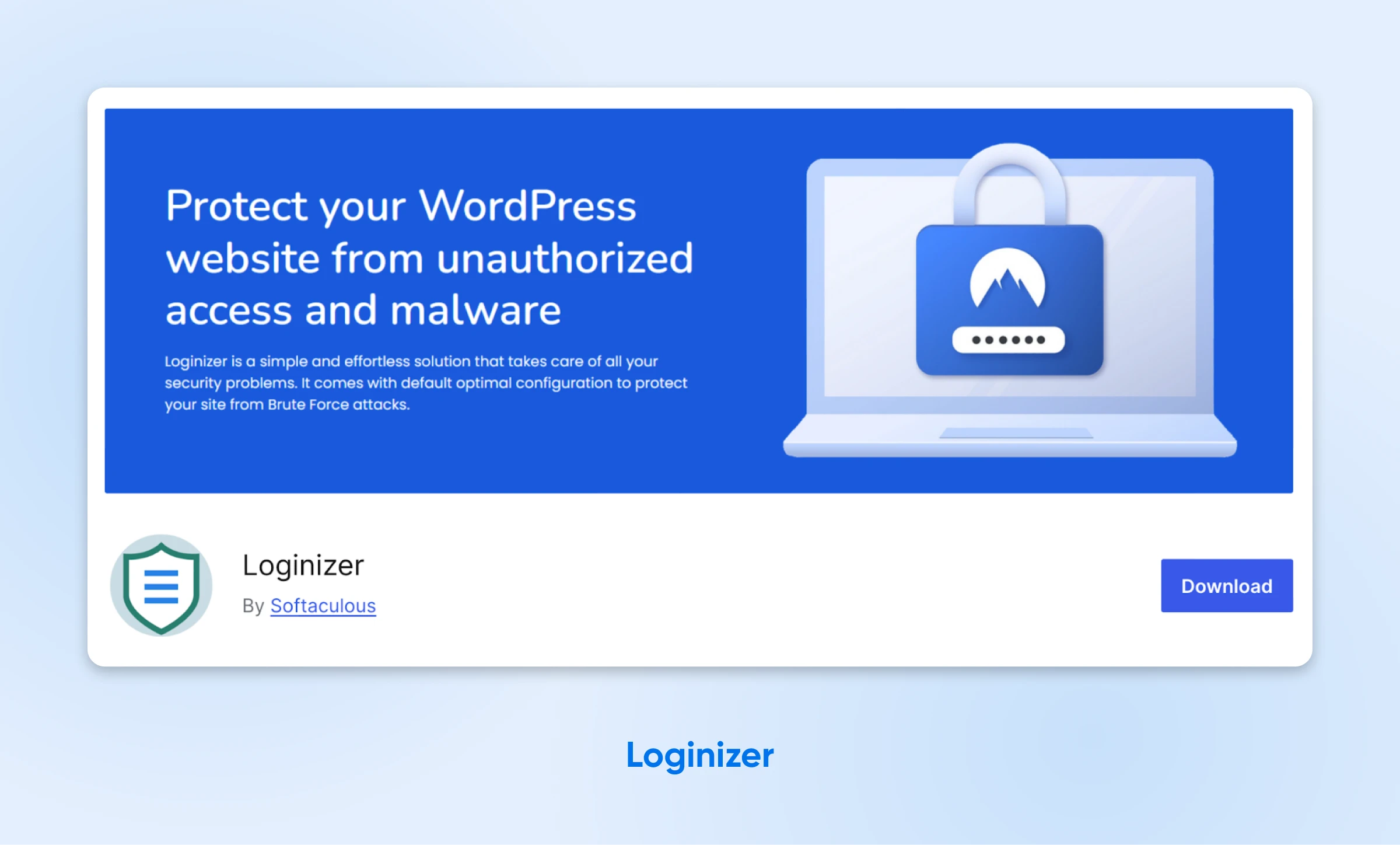

- Limitar tentativas de login protege contra ataques de força bruta, mas pode causar bloqueios acidentais de usuários legítimos que erram a senha.

- Limites muito agressivos podem ser explorados para ataques de negação de serviço (DoS), bloqueando usuários legítimos.

- É recomendável combinar limitação de tentativas com outras medidas, como autenticação multifator, CAPTCHAs e monitoramento de IPs suspeitos.

Exemplos práticos

| Sistema/Contexto | Limite de Tentativas | Bloqueio de IP | Duração do Bloqueio |

|---|---|---|---|

| Impressora Xerox | 1 a 10 tentativas | Não especificado | Reset após reinício |

| Fail2Ban (Linux) | 3 a 5 tentativas | Sim | 10 minutos (configurável) |

| WordPress (plugin) | Configurável | Sim (via plugin) | Temporário, configurável |

| Sistemas corporativos | Configurável | Sim | Pode exigir intervenção administrativa |

Essas práticas são recomendadas para proteger sistemas contra invasões e garantir a integridade dos dados e serviços.