การทำ Penetration Testing และ Audit Security เพื่อค้นหาและแก้ไขช่องโหว่

การทำ Penetration Testing (Pentest) และ Audit Security เป็นกระบวนการที่สำคัญในการค้นหาและแก้ไขช่องโหว่ในระบบคอมพิวเตอร์และเครือข่าย เพื่อป้องกันการโจมตีจากแฮกเกอร์ นี่คือข้อมูลเกี่ยวกับกระบวนการเหล่านี้:

Penetration Testing (Pentest)

Penetration Testing คือกระบวนการทดสอบความปลอดภัยของระบบโดยการจำลองเหตุการณ์การโจมตี เพื่อค้นหาช่องโหว่และประเมินความเสี่ยงของระบบ นักการทดสอบจะใช้เทคนิคต่างๆ เช่น การสแกนเครือข่าย, การโจมตีแบบ SQL Injection, และการปล่อยมัลแวร์ เพื่อทดสอบความแข็งแกร่งของระบบ.

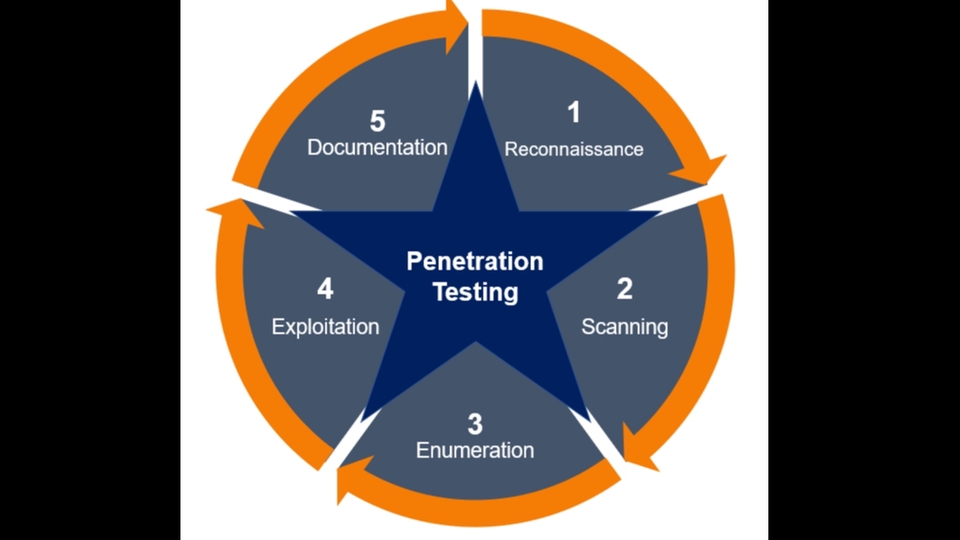

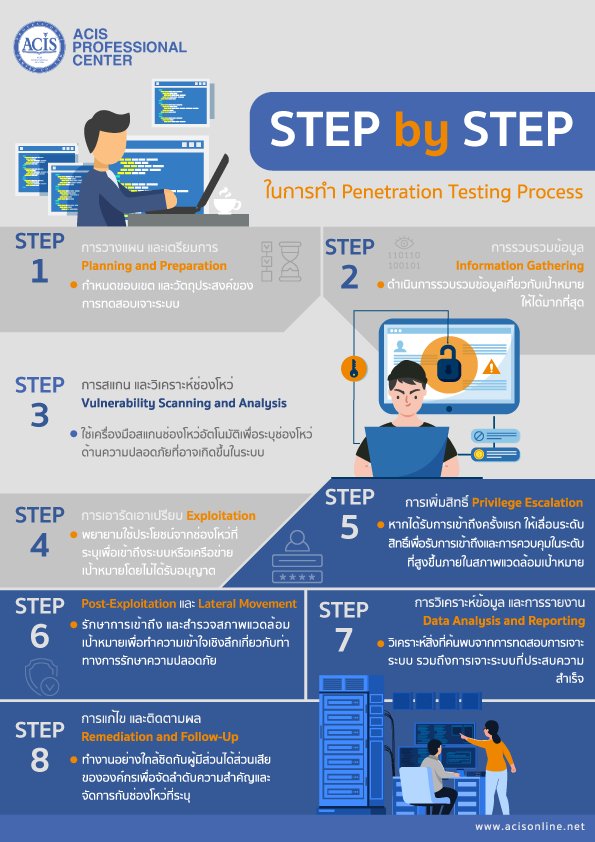

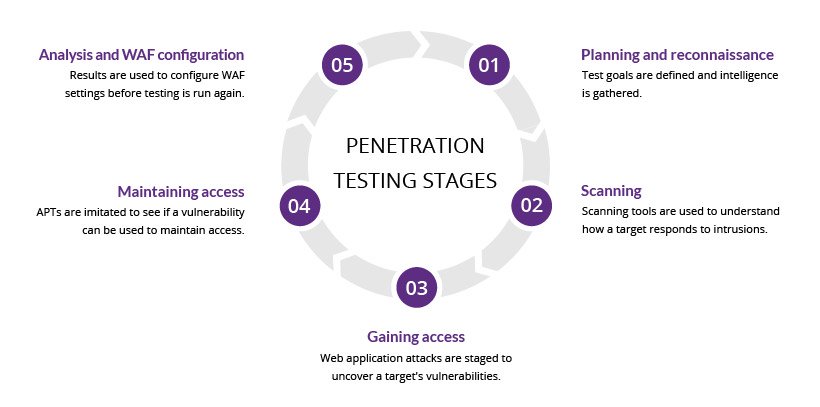

ขั้นตอนการทำ Penetration Testing:

- การวางแผนและการสำรวจ (Planning and Reconnaissance): กำหนดขอบเขตและเป้าหมายของการทดสอบ รวมถึงการรวบรวมข้อมูลเกี่ยวกับระบบที่จะทดสอบ.

- การเก็บข้อมูล (Information Gathering): รวบรวมข้อมูลเกี่ยวกับระบบ เช่น โครงสร้างเครือข่าย, DNS, Mail Server.

- การตรวจสอบช่องโหว่ (Vulnerability Scanning): ใช้เครื่องมือเพื่อค้นหาช่องโหว่ในระบบ.

- การทดสอบเจาะระบบ (Exploitation): พยายามเข้าถึงระบบโดยใช้ช่องโหว่ที่พบ.

- การวิเคราะห์ผลลัพธ์และรายงาน (Post-Exploitation & Reporting): วิเคราะห์ผลการทดสอบและสร้างรายงานเพื่อแจ้งให้องค์กรทราบ.

- การแก้ไขช่องโหว่ (Fixing Vulnerabilities): แก้ไขช่องโหว่ที่พบเพื่อป้องกันการโจมตีในอนาคต.

- การทดสอบซ้ำ (Re-testing): ทดสอบระบบอีกครั้งเพื่อตรวจสอบว่าช่องโหว่ได้รับการแก้ไขแล้ว.

Audit Security

Audit Security เป็นการตรวจสอบระบบเพื่อให้แน่ใจว่าระบบปฏิบัติการ, แอปพลิเคชัน, และเครือข่ายมีการรักษาความปลอดภัยตามมาตรฐานที่กำหนดไว้ การตรวจสอบนี้จะช่วยระบุจุดอ่อนและความไม่สอดคล้องกับมาตรฐานความปลอดภัยที่กำหนดไว้

ขั้นตอนการทำ Audit Security:

- การวางแผนและการเตรียมการ: กำหนดขอบเขตและวัตถุประสงค์ของการตรวจสอบ.

- การรวบรวมข้อมูล: รวบรวมข้อมูลเกี่ยวกับระบบและนโยบายความปลอดภัย.

- การตรวจสอบ: ตรวจสอบระบบและนโยบายความปลอดภัยเพื่อระบุจุดอ่อน.

- การวิเคราะห์ผลลัพธ์: วิเคราะห์ผลการตรวจสอบเพื่อระบุความไม่สอดคล้องกับมาตรฐาน.

- การสร้างรายงาน: สร้างรายงานเพื่อแจ้งให้องค์กรทราบเกี่ยวกับผลการตรวจสอบและข้อเสนอแนะในการปรับปรุง.

รูปแบบการทำ Penetration Testing

มีหลายรูปแบบในการทำ Penetration Testing เช่น:

- Blind Testing: ผู้ทดสอบได้รับข้อมูลเพียงชื่อบริษัทเท่านั้น.

- Double-blind Testing: ทีม IT ไม่รู้ว่ามีการทดสอบ.

- Targeted Testing: ทีมทดสอบและทีม IT ทำงานร่วมกันเพื่อแก้ไขปัญหาแบบ Real-time.

การทำ Penetration Testing และ Audit Security เป็นกระบวนการที่สำคัญในการรักษาความปลอดภัยของระบบและป้องกันการโจมตีจากแฮกเกอร์.