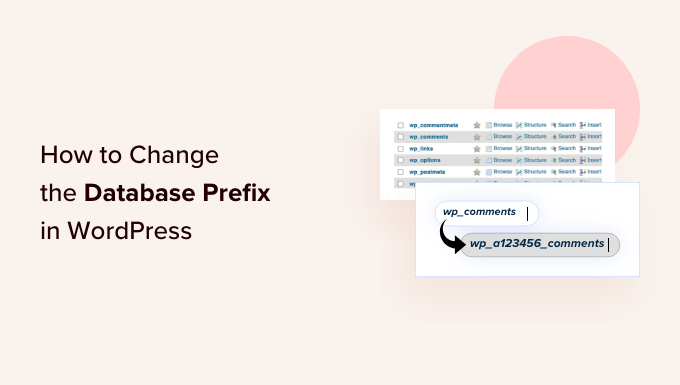

更改数据库表前缀可以有效降低因默认前缀被攻击者识别而导致的SQL注入攻击风险,尤其是在像WordPress这类默认使用固定表前缀(如wp_)的应用中更为重要。

为什么更改表前缀能防止SQL注入攻击?

- 许多自动化的SQL注入攻击脚本会针对默认的表前缀(如WordPress的wp_)进行批量攻击。

- 更改表前缀后,攻击者难以准确猜测表名,从而增加攻击难度和成本。

- 这属于安全中的“安全通过模糊”策略,虽然不能完全防止SQL注入,但能有效降低被攻击的概率。

如何更改数据库表前缀(以MySQL为例)

-

备份数据库

在操作前务必备份数据库,防止误操作导致数据丢失。 -

批量重命名表名

- 使用SQL脚本批量生成重命名语句,例如将表前缀从

old_改为new_:

SET @old_prefix = 'old_'; SET @new_prefix = 'new_'; SELECT CONCAT('RENAME TABLE ', table_name, ' TO ', REPLACE(table_name, @old_prefix, @new_prefix), ';') FROM information_schema.tables WHERE table_schema = 'your_database_name' AND table_name LIKE CONCAT(@old_prefix, '%');- 执行生成的

RENAME TABLE语句批量修改表名。

- 使用SQL脚本批量生成重命名语句,例如将表前缀从

-

修改应用配置文件中的表前缀

- 例如WordPress中修改

wp-config.php文件中的$table_prefix变量,改为新的前缀。

- 例如WordPress中修改

-

更新表内数据中的前缀引用

- 某些表(如WordPress的

options表和usermeta表)中存储了带有表前缀的键,需要用SQL语句批量替换:

UPDATE newprefix_options SET option_name = REPLACE(option_name, 'old_', 'new_') WHERE option_name LIKE 'old_%'; UPDATE newprefix_usermeta SET meta_key = REPLACE(meta_key, 'old_', 'new_') WHERE meta_key LIKE 'old_%';- 具体表和字段根据应用不同而异。

- 某些表(如WordPress的

-

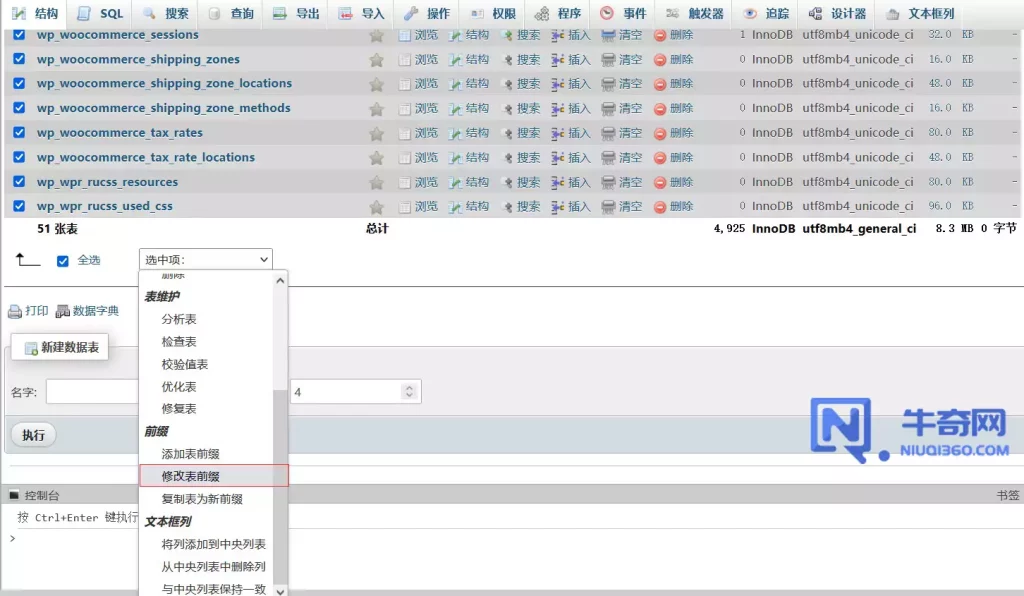

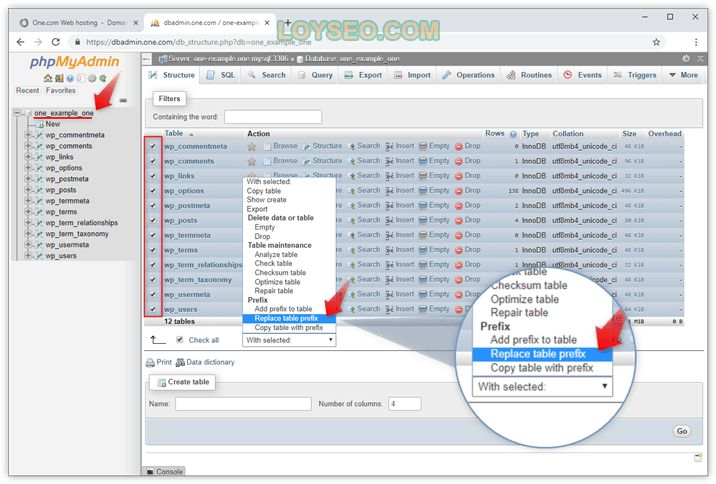

使用数据库管理工具辅助操作

- phpMyAdmin、MySQL Workbench等工具可以帮助查看表名和执行SQL语句,部分工具支持批量修改表前缀。

额外防范SQL注入的建议

- 使用参数化查询和预备语句,避免直接拼接SQL语句。

- 限制数据库用户权限,只赋予必要的操作权限。

- 验证和过滤用户输入,防止恶意SQL代码注入。

- 保持数据库和应用程序更新,修补已知漏洞。

综上,更改数据库表前缀是防止SQL注入攻击的有效辅助手段,尤其适用于默认前缀易被攻击的场景。正确操作包括批量重命名表、更新应用配置和相关数据字段,并结合参数化查询等安全措施,能显著提升数据库安全性。