Pour sécuriser une base de données MySQL, il est essentiel de combiner plusieurs bonnes pratiques : utiliser des mots de passe complexes, gérer finement les permissions des utilisateurs, et, dans certains cas, modifier le préfixe des tables (notamment pour WordPress, bien que ce dernier point ait un impact limité sur la sécurité réelle).

Voici les points clés à retenir :

-

Mots de passe complexes : Utilisez des mots de passe d’au moins 12 caractères, combinant lettres majuscules, minuscules, chiffres et caractères spéciaux. Changez régulièrement les mots de passe, notamment celui de l’utilisateur root MySQL. L’outil

mysql_secure_installationsous Linux permet de renforcer la sécurité en vous guidant dans ces étapes. -

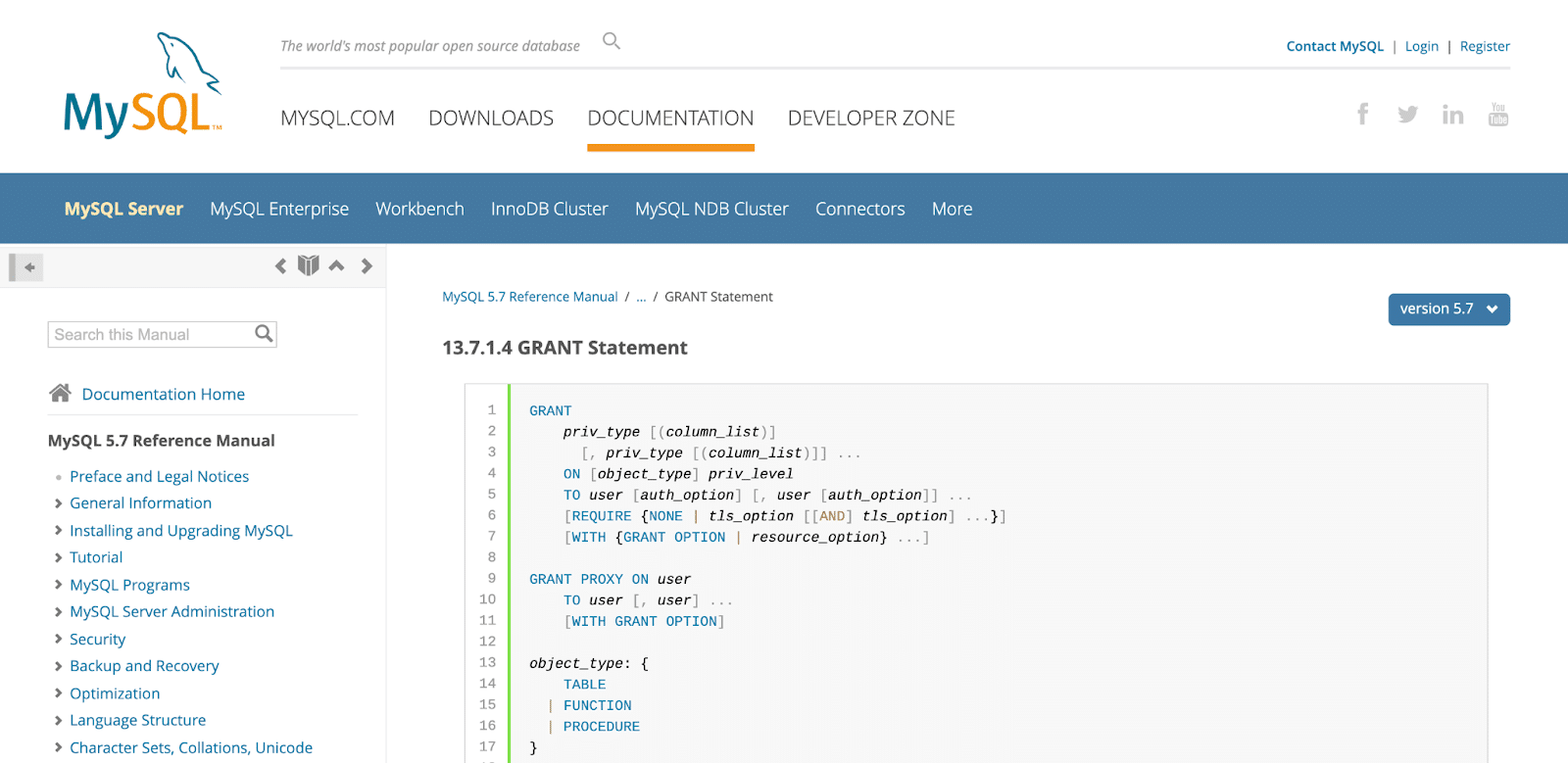

Permissions et gestion des utilisateurs : Accordez uniquement les permissions nécessaires à chaque utilisateur (principe du moindre privilège). Évitez d’utiliser l’utilisateur root pour les connexions applicatives. Supprimez les comptes de test et désactivez les connexions root à distance pour limiter les risques d’intrusion.

-

Limitation des accès distants : Configurez MySQL pour écouter uniquement sur

127.0.0.1(localhost) si l’accès distant n’est pas nécessaire, afin d’empêcher les connexions non autorisées depuis l’extérieur. Si un accès distant est indispensable, sécurisez-le via SSL/TLS pour chiffrer les échanges et éviter l’interception des données en clair. -

Chiffrement des connexions : Activez SSL/TLS sur le serveur MySQL (

require_secure_transport=ON) et configurez les clients pour utiliser des certificats valides. Cela protège les données en transit, notamment dans les architectures distribuées ou cloud. -

Changement de préfixe des tables (WordPress) : Modifier le préfixe par défaut

wp_des tables WordPress est souvent recommandé pour limiter certains scripts automatisés ciblant ce préfixe. Cependant, cette mesure est surtout cosmétique et n’apporte pas une réelle sécurité contre les attaques ciblées. -

Sauvegardes régulières et surveillance : Mettez en place des sauvegardes automatiques et surveillez les logs pour détecter toute activité suspecte. Utilisez des outils de protection et de sauvegarde adaptés à MySQL.

En résumé, la sécurisation efficace de MySQL repose sur une authentification forte, une gestion stricte des permissions, la limitation et le chiffrement des accès distants, ainsi que sur des pratiques de maintenance régulières. Le changement de préfixe de tables est secondaire et ne doit pas être considéré comme une mesure de sécurité majeure.